Хромоэнергетический комплекс: краткое описание и отзывы

Мечта любой женщины – красивые волосы. С каждым годом компании, производящие профессиональную косметику для волос, выпускают все новые, усовершенствованные средства. Одни обещают заставить волосы расти с удвоенной силой, другие придать им объем, а третьи — сделать их гладкими и шелковистыми, чтобы все думали, будто вы вышли из именитого салона. Сегодня не утихают споры вокруг такого нового продукта, как хромоэнергетический комплекс. В Интернете можно найти массу отзывов об этом эликсире красоты, однако о том, что это такое, информации довольно не много. Попробуем разобраться вместе.

Что это?

ХЭК (хромоэнергетический комплекс) – это специальная эмульсия, разработанная ведущим мировым брендом профессиональной косметики по уходу за волосами «Эстель». Главным ее предназначением является уход за волосами, а также защита как от пагубного воздействия различных химических средств, так и от влияния стайлинговых приборов.

Готовим бальзам для волос в домашних условиях: а что…

Приготовить бальзам для волос в домашних условиях может любая девушка или женщина. Как правило, все…

Многие девушки ошибочно путают хромоэнергетический комплекс для волос с процедурой ламинирования, но только в бюджетном варианте и домашних условиях, без помощи специалистов. Парикмахеры утверждают, что два этих понятия никак не связаны между собой.

Различия между ламинированием и ХЭК

Под ламинированием понимается покрывание волос бесцветным составом, вроде краски, которая не только не портит волос, но и наоборот временно улучшает их состояние. Таким образом, локоны становятся более сильными и упругими, структура волоса как бы утолщается, а чешуйки сглаживаются.

Результат – гладкая и блестящая шевелюра. Но только на тот период, пока держится тот самый чудо-состав. По сути, на волосах некоторое субъективно продолжительное время содержится невидимая пленка, которая и способствует данному эффекту. Как только пленка смывается – волосы возвращаются к прежнему состоянию.

Как только пленка смывается – волосы возвращаются к прежнему состоянию.

Палитра красок для волос «Эстель» удовлетворит любую женщину

Насколько важен цвет волос, вам скажет любая женщина. Палитра красок для волос «Эстель» настолько…

Что делает хромоэнергетический комплекс? В первую очередь, выступает как защита от пагубного воздействия красящих веществ на структуру волоса. Он не образует той самой пленки, а питает волосы изнутри. Поэтому эффект является накопительным, а смыть полезные вещества, как в примере с ламинированием, не удастся.

Выбор марки

Кстати, еще одним отличием является тот факт, что у данного комплекса нет аналогов. Поэтому путаться в производителях и выбирать, чье средство эффективнее, не придется. Покупайте только хромоэнергетический комплекс «Эстель». Наверняка с течением времени начнут выпускаться подделки или аналоги, значительно дешевле оригинала. Поддаваться этому не стоит, единственной на сегодняшний день маркой, имеющей патент на данное средство, является «Эстель».

Ожидаемый результат

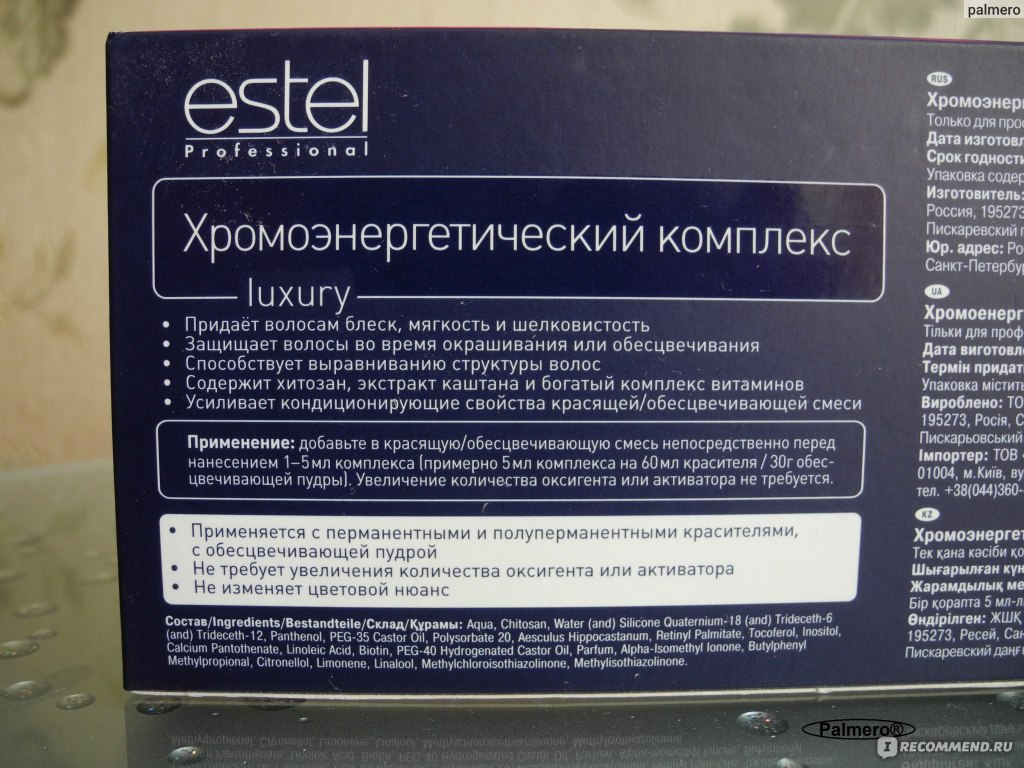

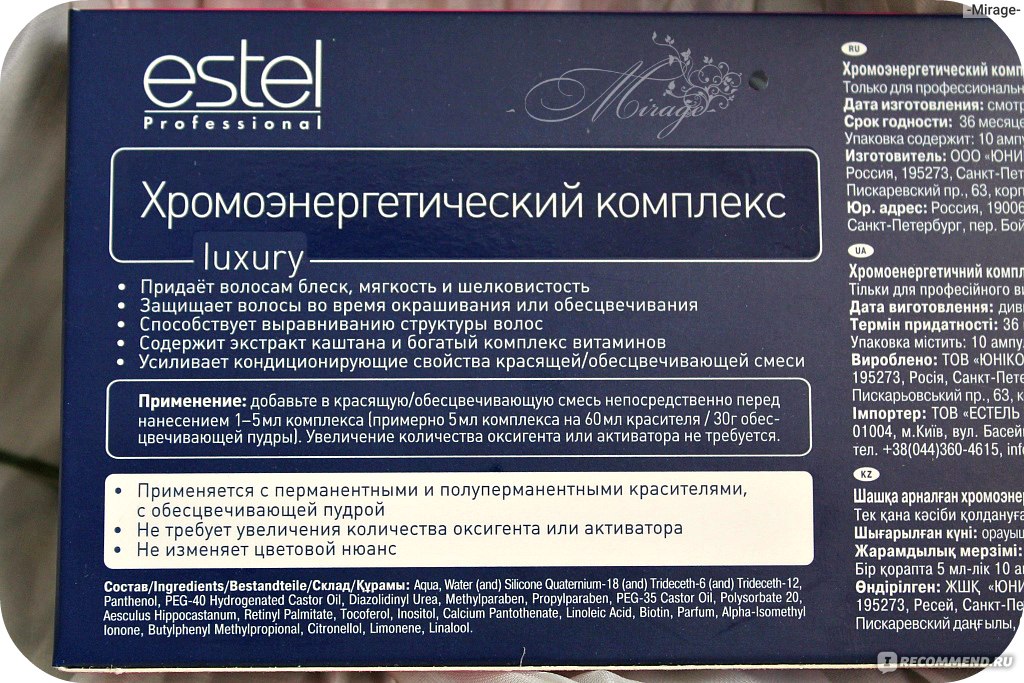

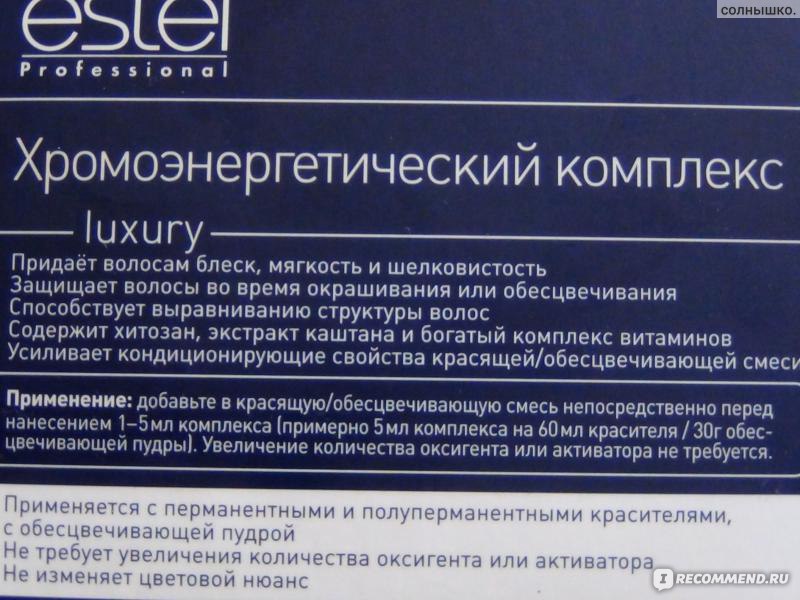

Производитель дает следующие обещания, расписывая возможный эффект от применения ХЭК:

1) волосы станут более блестящими, приобретая мягкость и шелковистость;

2) структура волос выровняется;

3) негативное воздействие от агрессивных химикатов при окрашивании или обесцвечивании минимизируется;

4) кондиционирующие свойства смеси для окрашивания увеличатся.

Таким образом, сам производитель подчеркивает, что данный комплекс предназначен для обеспечения более комфортной для структуры волос процедуры окрашивания.

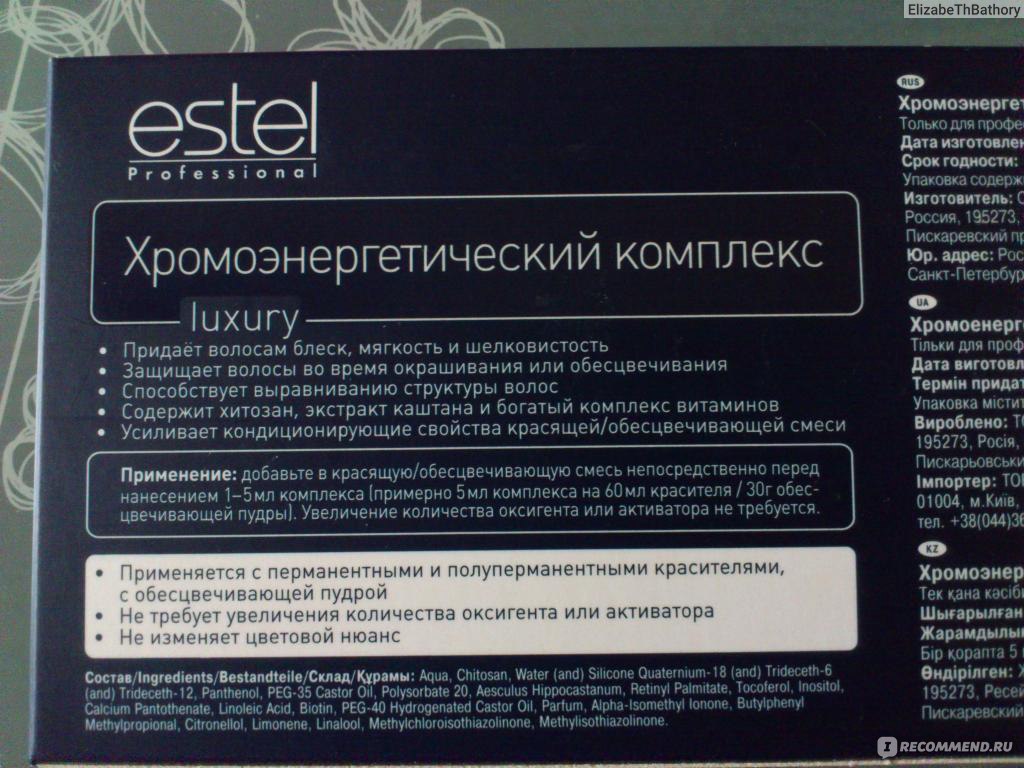

Упаковка

Хромоэнергетический комплекс обычно продается в картонной упаковке фиолетово-розового цвета с указанием названия и марки производителя. В одной коробочке содержится 10 ампул по 5 мл. Также возможен вариант приобретения ампул поштучно.

Какие наиболее лучшие бренды профессиональной косметики для…

Бренды, выпускающие профессиональную косметику для волос, обычно имеют собственные лаборатории и. ..

..

Последние представлены в исполнении из пластика, а для простоты извлечения эмульсии предусмотрена линия надлома. Само вещество прозрачного цвета с легким цветочным ароматом.

Состав

В просторах Всемирной паутины найти полный состав данного средства сложно, даже невозможно. Обычно официальный сайт производителя указывает всю нужную для любопытствующих информацию. Однако в данном случае этого не произошло.

Так как же узнать, из чего состоит хромоэнергетический комплекс Estel? Можно только опираться на некоторый минимум, который подсказывает, что основными ингредиентами являются комплекс витаминов, хитозан и экстракт каштана. По факту состав, конечно, несколько шире. Но даже если вы решите обратиться непосредственно к упаковке и информации на ней, вас постигнет разочарование в виде мелкого шрифта. То ли состав такой секретный, то ли не настолько хорош.

Как он работает

Все же, получив данные о составе, можно сделать выводы о том, за счет чего происходит тот самый поразительный эффект.

Во-первых, это витамины А, Е и B5. Добавим к ним тот самый экстракт, о котором говорилось выше, и немного биотина. Результат – усиление кровообращения, стимуляция роста волос, препятствование потере влаги и увлажнение.

Во-вторых, инозитол, который препятствует выпадению волос и образованию раздражений на коже. При этом он укрепляет структуру волоса и делает расчесывание более легким.

В-третьих, это касторовое масло, которое славится своим волшебным действием, направленным на активацию роста волос и, конечно же, увлажнение.

О минусах

Куда же без недостатков. Например, хромоэнергетический комплекс содержит силиконы. Они в принципе не слишком полезны для волос. К тому же, насколько известно, силиконовые компоненты в составе любого средства при частом использовании образуют несмывающуюся защитную пленку, оказывающую, скорее, негативный, чем позитивный эффект, препятствуя попаданию кислорода. В данном случае при окрашивании подобная пленка, сглаживая чешуйки волоса, будет препятствовать проникновению красящих частиц в саму структуру, а значит, оттенок будет неровным или быстро смоется.

Способы использования

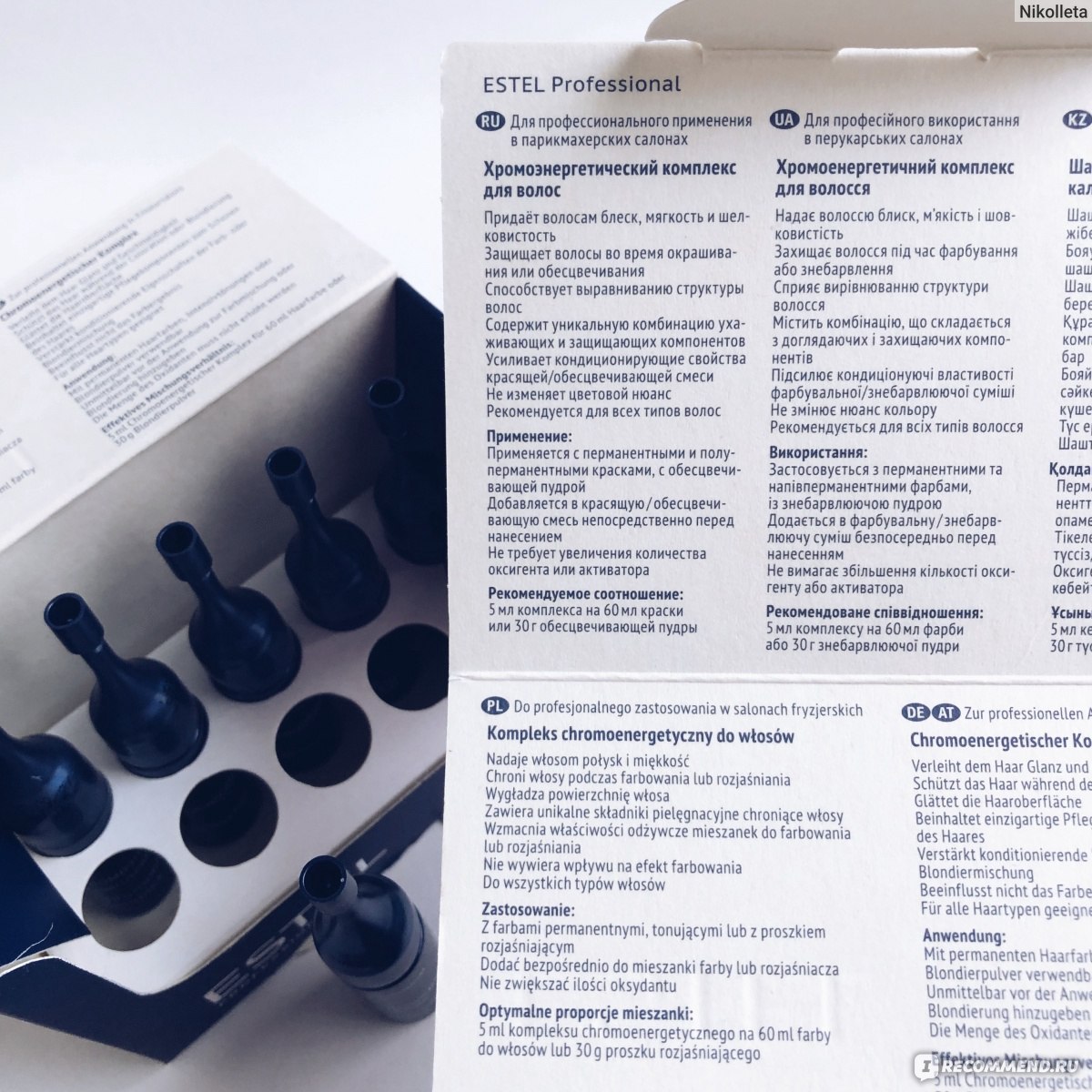

Несмотря на то что эмульсия разработана в основном для салонов красоты и парикмахерских, чтобы сделать процесс окрашивания менее травмирующим для волос, она все же может применяться и в домашних условиях. При этом не обязательно применять только при окрашивании хромоэнергетический комплекс. Как использовать его еще, рассмотрим прямо сейчас.

Добавляем в краску ампулы

ХЭК (хромоэнергетический комплекс) следует добавлять в краску непосредственно перед применением. При этом неважно, к какому типу стойкости относится краситель. ХЭК отлично подходит как для перманентных, так и для полуперманентных. Также отлично взаимодействует с обесцвечивающими пудрами и порошками. На оттенок комплекс никак не влияет, оказывая эффект лишь на сами волосы. К слову, добавлять большое количество окислителя тоже не потребуется.

ХЭК подходит только для красителей Estel

Самый распространенный вопрос среди девушек о том, можно ли использовать с другими марками красок для волос хромоэнергетический комплекс. Применение продукта не ограничено средствами собственного производства компании. Поэтому можно смело применять как профессиональные красители, так и продукцию бытового, массового потребления. Конечно, сам производитель говорит о том, что наибольшего эффекта можно достигнуть, сочетая эмульсию в паре со средствами собственного производства «Эсель». Однако, основываясь на практике и отзывах как обыкновенных потребителей, так и профессионалов парикмахерского искусства, можно прийти к выводу о том, что другой бренд в тандеме не влияет на действие ХЭК.

Применение продукта не ограничено средствами собственного производства компании. Поэтому можно смело применять как профессиональные красители, так и продукцию бытового, массового потребления. Конечно, сам производитель говорит о том, что наибольшего эффекта можно достигнуть, сочетая эмульсию в паре со средствами собственного производства «Эсель». Однако, основываясь на практике и отзывах как обыкновенных потребителей, так и профессионалов парикмахерского искусства, можно прийти к выводу о том, что другой бренд в тандеме не влияет на действие ХЭК.

Добавляем в средства по уходу

ХЭК также может быть использован в качестве дополнения к маскам и бальзамам по уходу за волосами. Алгоритм действий прост. Сперва нужно провести очищающие процедуры, затем промокнуть волосы полотенцем, чтобы они были влажными, но не сырыми. После этого смешать любимый бальзам или маску вместе с комплексом и распределить смесь по всем волосам. Голову лучше прикрыть полотенцем или специальной шапочкой. После чего подождать от 15 до 30 минут, в зависимости от первоначально используемого средства, и тщательно смыть.

После чего подождать от 15 до 30 минут, в зависимости от первоначально используемого средства, и тщательно смыть.

Хромоэнергетический комплекс. Инструкция по дозированию

Простого смешивания ингредиентов будет недостаточно. Во всем нужно знать пропорции. Как-никак, только от них и зависит польза, а также скорость получаемого эффекта.

Независимо от того, куда вы решили добавить комплекс, следует учесть длину волос. Логично, что для длинных волос потребуется больше краски или бальзама, а значит, и дозировки ХЭК, а для коротких волос – меньше.

Если вы решили добавить комплекс в краску, рассчитывайте следующую пропорцию — 1:10. Получается, что в среднем обладательница длинных волос, использующая чуть больше целой коробки бытовой краски, должна добавить в нее порядка трех ампул эмульсии.

Если вместо краски используется маска или бальзам, значит, дозировку эмульсии следует уменьшить. Обычно хватает одной или двух ампул, в зависимости от длины волос.

При этом частота использования ничем не ограничивается. Оптимальным считается использование ХЭК один или два раза в месяц.

Оптимальным считается использование ХЭК один или два раза в месяц.

Хромоэнергетический комплекс: отзывы

Можно сказать тысячу слов о качестве данного продукта, расписать его волшебные свойства и уверить о необходимости покупки. Но все это будут пустые слова без всякого подтверждения. Реальную картину могут показать отзывы покупателей.

К слову, они на редкость положительные. Мало кто осмеливается сказать, что ХЭК — очередной маркетинговый ход, способный выкачать побольше денежных средств. В основном можно увидеть отзывы, рассказывающие о поразительном эффекте от применения эмульсии.

Волосы стали мягкими, легко расчесываются, добавился блеск, который держится в течение всего месяца, – вот лишь малая часть хвалебных слов.

Женщины отмечают, что даже после процедуры обесцвечивания волосы не теряли своего блеска. Некоторые говорят о том, что эмульсия добавляется даже в тушь для ресниц. Конечно, это уже экстремальный вариант, но на что не пойдешь ради красоты?

Мастера также делятся своим опытом по использованию ХЭК. Некоторые даже умудряются проводить процедуру ламинирования, используя эмульсию и смешивая ее с другими продуктами. В основном все подчеркивают поразительные свойства ХЭК и отмечают небывалый блеск волос после добавления состава в краску.

Некоторые даже умудряются проводить процедуру ламинирования, используя эмульсию и смешивая ее с другими продуктами. В основном все подчеркивают поразительные свойства ХЭК и отмечают небывалый блеск волос после добавления состава в краску.

Даже испорченные многочисленными окрасками локоны приобретают здоровый вид и становятся послушными, мягкими и шелковистыми.

Немного критики

В любой бочке с медом должна обязательно присутствовать ложка дегтя. И этой ложкой являются комментарии скептиков по поводу чудодейственных свойств комплекса. Лишь малая часть отмечает, что видимого эффекта эмульсия не произвела. Волосы остались прежнего качества. Некоторые говорят о том, что после использования локоны, наоборот, стали жестче, ни о какой легкости расчесывании и речи не шло. Другие указывают на силиконы в составе эмульсии. Несомненно, многие шампуни или средства по уходу за волосами избавляются от них. А компании-производители проводят все новые исследования, доказывающие, что силиконов в косметике для волос быть не должно. Возможно, редкое использование ХЭК не причиняет волосам вреда, закрепляя эффект, а не нейтрализуя его со временем. Однако о длительном и постоянном применении комплекса речь не ведется. А значит, говорить о за и против рано.

Возможно, редкое использование ХЭК не причиняет волосам вреда, закрепляя эффект, а не нейтрализуя его со временем. Однако о длительном и постоянном применении комплекса речь не ведется. А значит, говорить о за и против рано.

Заключение

Пользоваться ХЭК или нет, решать, несомненно, вам. Не только простые обыватели, но и профессионалы своего дела отмечают благоприятное воздействие комплекса на структуру и внешний вид волос. А чтобы узнать, подойдет ли он вам, необходимо не просто слепо доверять многочисленным отзывам, а испробовать данный продукт на себе. И тогда, возможно, на одну счастливую женщину с роскошными волосами станет больше.

Estel Professional Essex ОТЗЫВ/REVIEW — Blog of an experienced shopaholic!

В 2015 году Интернет захлестнули многочисленные фотографии седоволосых девушек, как оказалось это мода такая))), введите слово grannyhair в Гугл и поймете о чем я))) это для тех кто как и я долгое время даже не догадывались, что молодые девушки способны добровольно красить волосы в седой цвет. Как вы уже поняли я не сторонник этой моды и против через чур холодного цвета, но увидев такой ажиотаж относительного «седого» цвета вспомнила свой опыт — попытку выйти в абсолютно холодный платиновый цвет… собственно своим опытом я и хочу с Вами поделиться.

Как вы уже поняли я не сторонник этой моды и против через чур холодного цвета, но увидев такой ажиотаж относительного «седого» цвета вспомнила свой опыт — попытку выйти в абсолютно холодный платиновый цвет… собственно своим опытом я и хочу с Вами поделиться.Окрашивание было в начале 2013 года в данный момент мои волосы выглядят совсем по другому, но опыт на то он и опыт чтобы научить)))

С июля 2012г. я отращиваю «свой» цвет волос, естественно за это время цвет волос стал серо-буро-малиновым. Какое-то время я спасалась Тоникой, пока самая поврежденная часть волос не стала голубой… дальше пыталась подружиться с оттеночным бальзамомБолее подробно о моем эксперименте. ..

..

Посколько у меня волосы условно состоят из трех частей: кончики макушки самые поврежденные, далее более живые, и у корней — волосы к которым я стремлюсь!

Для того чтобы окрашивание прошло равномерно Мастер предложила в домашних условиях провести восстанавливающую процедуру ХЭК+0/00N.

Что такое ХЭК+0/00N…

Хорошо

подходит блондированным волосам. Нейтральный корректор — бесцветный

крем, не содержит аммиак, восстанавливает волосы, заполняет собой

разрушенную структуру ( за счет силиконов), и служит основой для

ХЭК (хромоэнергетического комплекса). После процедуры волосы становятся

более блестящими, мягкими, шелковистыми, в целом способствует

выравниванию структуры волос.

Применение: 2-3 ампулы ХЭК на 1 тюбик 0/00N. Перемешать. Нанести на чистые, предварительно вымытые волосы на 35 мин. Смыть. Использовать не чаще 2-х раз в месяц.

Если наносить по правилам — волосы станут немного светлее!

Поэтому я наносила так как мне посоветовала Мастер: на вымытые подсушенные полотенцем волосы ТОЛЬКО НА КОНЧИКИ (треть волос)

наносила 0/00N (15г. ) + 1 ампула ХЭК… поскольку мне нужно

восстановление. а не осветление! Под шапочку на 20 минут, смыть водой.

Тюбика хватило на 3 применения.

) + 1 ампула ХЭК… поскольку мне нужно

восстановление. а не осветление! Под шапочку на 20 минут, смыть водой.

Тюбика хватило на 3 применения.

Эффект после процедуры:

Спустя неделю я пришла на окрашивание…

Мастер наколдовала краску: 3 цвета смешать с 1,5% активатором и с одной ампулой ХЭК.

Наносили ТОЛЬКО на окрашенную ранее часть волос.

Время выдержки — 30 минут.

За

5 мин до окончания срока покраски волосы смачиваются водой, массируются

и оставляются в таком виде до окончания времени окрашивания, благодаря

чему достигается более равномерный цвет, что в моем случае особенно

важно т.к. без эмульгирования была бы заметна граница окрашенных и не

окрашенных волос!

Краска без запаха, волосы не пережгла, и вообще неприятных ощущений не вызвала!

Цены на момент окрашивания:

— ХЭК.

.. 1 ампула — 6грн;

.. 1 ампула — 6грн;— 0/00N — 31грн.

— за окрашивание (с учетом материала) заплатила 138грн.

Судить о результате предлагаю Вам:

ДО:

ПОСЛЕ:Опыт который я получила после окрашивания позволил мне понять чего же я хочу на самом деле, а вы решайте сами хотите ли вы быть в «grannyhair» тренде. 😉

Спасибо за комментарии и внимание к отзыву!

Hack Определение и значение — Merriam-Webster

1 из 7 ˈhakпереходный глагол

1

а: резать или отрезать повторяющимися нерегулярными или неумелыми ударами

б : резать или придавать форму грубыми или безжалостными ударами взлом новых избирательных участков с : раздражать, раздражать

2

: расчищать или делать путем срезания или как бы срезания растительности прорубился сквозь кусты3

а неофициальный : для успешного управления просто не смог взломать новую работу б неофициальный : терпеть Я не могу взломать весь этот шум4

: чтобы получить незаконный доступ к (компьютерной сети, системе и т.д.) За последнее десятилетие они взламывали компьютерные сети в Эстонии, Украине, Польше, Германии, Франции и Болгарии, часто похищая данные. — The New York Times … возможно, я стал бы одной из тех заблудших душ, блуждающих подвал Массачусетского технологического института, играющий с компьютерами и взламывающий телефонную сеть. — Ли Смолин

— The New York Times … возможно, я стал бы одной из тех заблудших душ, блуждающих подвал Массачусетского технологического института, играющий с компьютерами и взламывающий телефонную сеть. — Ли Смолиннепереходный глагол

1

а : для нанесения рубящих ударов или ударов прорублен на сорняках также : делать надрезы, как если бы рубили: играть в гольф непрофессионально

— обычно используется с около взлом вокруг аптека на углу — Ruth McKenney4

а: писать компьютерные программы для удовольствия

б : для нелегального доступа к компьютеру попытка взлома сетивзлом

2 из 71

: инструмент для грубой резки или рубки : инструмент для рубки

2

: зазубрина, насечка

3

: короткий сухой кашель

4

: грубый или неравномерный режущий удар : рубящий удар

5 9000 3 : ограничение помещения в качестве наказания для морских офицеров

— обычно используется во фразе под хаком6

а : обычно творчески импровизированное решение проблемы или ограничения компьютерного оборудования или программирования … процессор с частотой 33 МГц, на котором работают эти КПК, слишком слаб для работы с музыкальными файлами в формате MP3. Sony придумала ловкий хак: она добавила микросхему обработки цифрового сигнала, которая обходит операционную систему. — Джош Куиттнер б : действие или случай получения или попытки получения незаконного доступа к компьютеру или компьютерной системе

Sony придумала ловкий хак: она добавила микросхему обработки цифрового сигнала, которая обходит операционную систему. — Джош Куиттнер б : действие или случай получения или попытки получения незаконного доступа к компьютеру или компьютерной системе —Ричард Фелони см.

3 из 7

—Ричард Фелони см.

3 из 71

а: смысл 2

б(1): такси

(2): таксист

2

а(1): лошадь, сданная в общий прокат

(2): лошадь, используемая во всех видах работ

б: изношенная лошадь : нефрит

с : легкая верховая лошадьособенно : трехходовая верховая лошадь

г

3

а : лицо, работающее исключительно в корыстных целях б : писатель, работающий на заказтакже : писатель, стремящийся исключительно к коммерческому успеху

с : хакерское чувство 2 теннисный взломвзлом

4 из 71

: работа по найму, особенно с посредственными профессиональными стандартами журналист-халтурщик2

: выполняется или подходит для лица, которое работает или пишет исключительно с целью зарабатывания денег : характеристика халтуры : посредственная 4 3 : избитый , банально взломать драматические сценывзломать

5 из 7непереходный глагол

1

: ездить или ехать в обычном темпе или по дорогам, особенно в отличие от гонок или охоты

2

: управлять такси

переходный глагол

: 9 0012 ездить (на лошади) в обычном темпе

рубить

6 из 7переходный глагол

: высаживать (молодого ястреба) в состоянии частичной свободы, особенно до приобретения способности летать и охотиться

взломать

7 из 7сленг

: охранник, особенно в тюрьме

фразы

взломать это1

: справиться с записью 1 чувство 1а Я больше не могу взломать его .

2

: для успеха не смог взломать в мире профессионального спортаСинонимы

Глагол (1)

- адрес

- бороться (с)

- справиться (с)

- поле

- захват (с)

- ручка

- управлять

- маневр

- манипулировать

- вести переговоры

- играть

- качели

- взять

- угощение

Существительное (1)

- чип

- отступ

- отступ

- договор

- пропил

- ник

- выемка

Существительное (2)

- кабина

- такси

- такси

Прилагательное

- банальное

- клише

- клише

- клише

- паутина

- обыденность

- хакни

- избитый

- поеденный молью

- затхлый

- обязательно

- магазинный

- устаревший

- стереотипный

- изношенный

- изношенный

- устал

- банально

- поношенный

Примеры предложений

Прилагательное внезапное обнаружение врага, маскирующегося под друга, является таким взломом поворотом сюжета

Последние примеры в Интернете К счастью, есть способ взломать 9. 0030 Ваш домашний массаж с помощью массажной подушечки с подогревом.

— Тим Чан, The Hollywood Reporter , 15 мая 2023 г.

Некоторые из них «взламывают» в области энергопотребления при производстве цемента, делая процесс более энергоэффективным или используя возобновляемые источники энергии.

— IEEE Spectrum , 8 мая 2023 г.

Команда безопасности Meta признает широкое распространение поддельного вредоносного ПО ChatGPT, которое существует до 9 лет.0029 взломать учетных записей пользователей и захватить бизнес-страницы.

— Умар Шакир, The Verge , 3 мая 2023 г.

Как минимум дважды российские группы, подозреваемые в связях с Кремлем, взломали хакеров немецких политиков и парламента — в последний раз за несколько месяцев до выборов 2021 года, на которых после 16 лет правления Ангелы Меркель был избран канцлер Олаф Шольц.

0030 Ваш домашний массаж с помощью массажной подушечки с подогревом.

— Тим Чан, The Hollywood Reporter , 15 мая 2023 г.

Некоторые из них «взламывают» в области энергопотребления при производстве цемента, делая процесс более энергоэффективным или используя возобновляемые источники энергии.

— IEEE Spectrum , 8 мая 2023 г.

Команда безопасности Meta признает широкое распространение поддельного вредоносного ПО ChatGPT, которое существует до 9 лет.0029 взломать учетных записей пользователей и захватить бизнес-страницы.

— Умар Шакир, The Verge , 3 мая 2023 г.

Как минимум дважды российские группы, подозреваемые в связях с Кремлем, взломали хакеров немецких политиков и парламента — в последний раз за несколько месяцев до выборов 2021 года, на которых после 16 лет правления Ангелы Меркель был избран канцлер Олаф Шольц. — Эрика Соломон, New York Times 900:30 , 2 мая 2023 г.

Принц утверждает, что компания совершила незаконные действия, в том числе взлома его голосовых сообщений, с середины 1990-х по 2016 год от имени The Sun и бывшего таблоида News of the World.

— Тори Лэтэм, , отчет Робба , 25 апреля 2023 г.

Дыня была надрезана , обнажая семена и бледную мякоть.

— Вашингтон Пост , 19 апреля 2023 г.

Эта история восходит как минимум к 1950-м годам, к первым дням телефонного фрикинга или взлома телефонных систем .

— Рэйчел Мец, , Fortune , 8 апреля 2023 г.

Частично это было достигнуто путем взлома деятелей оппозиции напрямую, но также и через учетные записи марионеток, которые противопоставляют одну фракцию оппозиции другой.

— Эрика Соломон, New York Times 900:30 , 2 мая 2023 г.

Принц утверждает, что компания совершила незаконные действия, в том числе взлома его голосовых сообщений, с середины 1990-х по 2016 год от имени The Sun и бывшего таблоида News of the World.

— Тори Лэтэм, , отчет Робба , 25 апреля 2023 г.

Дыня была надрезана , обнажая семена и бледную мякоть.

— Вашингтон Пост , 19 апреля 2023 г.

Эта история восходит как минимум к 1950-м годам, к первым дням телефонного фрикинга или взлома телефонных систем .

— Рэйчел Мец, , Fortune , 8 апреля 2023 г.

Частично это было достигнуто путем взлома деятелей оппозиции напрямую, но также и через учетные записи марионеток, которые противопоставляют одну фракцию оппозиции другой. — ПРОВОДНАЯ , 21 марта 2023 г. Район отказался платить. Позже официальные лица округа подсчитали, что взлом привел к затратам на восстановление более 1,9 миллиона долларов, хотя некоторые расходы были покрыты страховкой.

— Лаура Дж. Нельсон, 9 лет.0029 Лос-Анджелес Таймс , 6 мая 2023 г.

В любом случае, есть советы, хитрости и вирусные лайфхаки , которые могут ускорить рост ваших волос.

— Томоко Такеда Канел, Seventeen , 1 мая 2023 г.

Отслоение от взлома также вызвало некоторый скептицизм и озабоченность.

— ПРОВОДНАЯ , 21 марта 2023 г. Район отказался платить. Позже официальные лица округа подсчитали, что взлом привел к затратам на восстановление более 1,9 миллиона долларов, хотя некоторые расходы были покрыты страховкой.

— Лаура Дж. Нельсон, 9 лет.0029 Лос-Анджелес Таймс , 6 мая 2023 г.

В любом случае, есть советы, хитрости и вирусные лайфхаки , которые могут ускорить рост ваших волос.

— Томоко Такеда Канел, Seventeen , 1 мая 2023 г.

Отслоение от взлома также вызвало некоторый скептицизм и озабоченность. — Холлианна Макколлом, Better Homes & Gardens , 21 апреля 2023 г.

Вот семь лучших подгузников хаки , которые нужны в жизни всем новоиспеченным родителям.

— Мэриал Миллер Картер, USA TODAY , 14 апреля 2023 г.

Просто бесхитростный, халтура шутовство Мысль №3: Но никакие Белые театры тебя не тронут. . .

— Хилтон Элс, The New Yorker , 3 апреля 2023 г.

Две широкие категории велосипедных стоек устраняют необходимость в таких громоздких хаки : те, которые опираются на пол и те, которые должны быть закреплены на стене.

— Кассандра Бруклин, wsj.com , 3 мая 2023 г.

Высылка долгое время была обычным ответом Германии на российские операции, в том числе на первый парламентский взлом в 2015 году и вторжение в Украину, когда 40 дипломатов были отправлены обратно в Москву.

— Холлианна Макколлом, Better Homes & Gardens , 21 апреля 2023 г.

Вот семь лучших подгузников хаки , которые нужны в жизни всем новоиспеченным родителям.

— Мэриал Миллер Картер, USA TODAY , 14 апреля 2023 г.

Просто бесхитростный, халтура шутовство Мысль №3: Но никакие Белые театры тебя не тронут. . .

— Хилтон Элс, The New Yorker , 3 апреля 2023 г.

Две широкие категории велосипедных стоек устраняют необходимость в таких громоздких хаки : те, которые опираются на пол и те, которые должны быть закреплены на стене.

— Кассандра Бруклин, wsj.com , 3 мая 2023 г.

Высылка долгое время была обычным ответом Германии на российские операции, в том числе на первый парламентский взлом в 2015 году и вторжение в Украину, когда 40 дипломатов были отправлены обратно в Москву. — Эрика Соломон, New York Times 900:30 , 2 мая 2023 г.

Chipotle, Крис Брандт Меню хаки представляют собой загадку для ресторанов, но Брандт рано понял, что в хаосе ремиксов заказов есть возможности.

— Rolling Stone , 2 мая 2023 г. Вместо этого это Донни Блэйз — малооплачиваемый фокусник.

— Эван Романо, Men’s Health , 8 сентября 2022 г.

Узнать больше

— Эрика Соломон, New York Times 900:30 , 2 мая 2023 г.

Chipotle, Крис Брандт Меню хаки представляют собой загадку для ресторанов, но Брандт рано понял, что в хаосе ремиксов заказов есть возможности.

— Rolling Stone , 2 мая 2023 г. Вместо этого это Донни Блэйз — малооплачиваемый фокусник.

— Эван Романо, Men’s Health , 8 сентября 2022 г.

Узнать больше Эти примеры программно скомпилированы из различных онлайн-источников, чтобы проиллюстрировать текущее использование слова «хак». Любые мнения, выраженные в примерах, не отражают точку зрения Merriam-Webster или ее редакторов. Отправьте нам отзыв об этих примерах.

Любые мнения, выраженные в примерах, не отражают точку зрения Merriam-Webster или ее редакторов. Отправьте нам отзыв об этих примерах.

История слов

Этимология

Глагол (1)

Среднеанглийское hacken, hakken, , восходящее к древнеанглийскому *haccian (слабый глагол класса II, засвидетельствованный в префиксных формах ahaccian «вырубать, выклевывать [глаза]», tohaccian «взламывать до штук»), восходя к западногерманскому *hakkō- (отсюда также старофризское tohakia «рубить на куски», среднеголландское hacken, haken «резать повторяющимися ударами», средневерхненемецкое hacken ), неопределенного происхождения

Примечание:

Этот западногерманский глагол обычно связан с этимоном записи крючка 1, который проявляется в различных степенях гласных, исходя из предположения, что рубить или рубить можно с помощью инструмента в форме крючка.

Существительное (1)

Среднеанглийский hak, hacke, существительное, производное от hacken «взломать запись 1»

Существительное (2)

сокращение от хакни 1

Прилагательное

от атрибутивного использования записи hack 3

Глагол (2)

глагольная производная от hack entry 3

Глагол (3)

глагольное производное от hack, существительное, «доска, на которую кладут корм для ястреба, состояние частичной свободы, при котором ястреб содержится перед тренировкой», происхождение неясно

Примечание:

Существительное было взято как производное от статьи 1 «рубить», исходя из предположения, что «рубленая», т. е. нарезанная, еда помещалась на такую доску; это, по-видимому, подтверждается отрывком из руководства по соколиной охоте пятнадцатого века (Британская библиотека, MS. Harley 2340): «se hym euer to hackinge… и пока он не полетит туда-сюда, он прилетит на соколиную охоту; тогда он не приходит, но чаще всего рубит и оставляет его на границе в своем гнезде» (см. A.E.H. Swaen, «).Книга Хокинга в честь принца Эдварда Кинга из Англии и ее отношение к Книге Сент-Олбанса, « Studia Neophilogica, vol. 16 [1943], стр. 26).

A.E.H. Swaen, «).Книга Хокинга в честь принца Эдварда Кинга из Англии и ее отношение к Книге Сент-Олбанса, « Studia Neophilogica, vol. 16 [1943], стр. 26).

Существительное (3)

возможно, развитие смысла hack entry 3

Первое известное употребление

Глагол (1)

13 век, в значении, определенном в переходном смысле 1a

Существительное (1)

14 век, в значении, определенном в смысле 1

Существительное (2)

1571, в значении, определенном в смысле 2a(1)

Прилагательное

около 1734, в значении, определенном в смысле 1

Глагол (2)

18 46, в значении, определенном в непереходный смысл 1

Глагол (3)

1873, в значении, определенном выше

Существительное (3)

около 1914 года, в значении, определенном выше

Путешественник во времени

Первое известное использование взломать был в 13 векеПосмотреть другие слова из того же века гасиенда

взломать

хакаматак

Посмотреть другие записи поблизостиПроцитировать эту запись0003

«Взломать». Словарь Merriam-Webster.com , Merriam-Webster, https://www.merriam-webster.com/dictionary/hack. Доступ 24 мая. 2023.

Словарь Merriam-Webster.com , Merriam-Webster, https://www.merriam-webster.com/dictionary/hack. Доступ 24 мая. 2023.

Детское определение

взломать

1 из 5 глагол ˈhak1

: резать или резать повторяющимися нерегулярными или неумелыми ударами

2

: кашлять коротким сухим способом

3

а: писать компьютерные программы для удовольствия

б: нелегально получить доступ к компьютеру

взломать

2 из 5 существительное1

: ник запись 1 чувство 1, насечка

2

: короткий сухой кашель

3

а: творчески импровизированное решение компьютерной проблемы

б: получение или попытка получения незаконного доступа к компьютеру или компьютерной системе

с: умный совет или метод для улучшения или улучшения чего-либо

взломать

3 из 5 сущ.

1

а: лошадь, которую можно нанять для использования населением

б: лошадь, используемая во всех видах работ

с: измученная лошадь

г: легкая верховая лошадь

2

а: вход в хакни 1 смысл 2

б: такси

с: водитель такси

3

а: писатель, работающий в основном по найму

б : тот, кто служит делу только за вознаграждение политические хакерские атаки с: хакерское чутье 2

взломать

4 из 5 прилагательное1

: работа по найму a взлом писатель2

: выполненный путем взлома или характерный для него взломать написатьвзломать

5 из 5 глагол1

: ездить в обычном темпе или по дорогам, а не по пересеченной местности

2

: управлять такси

0003

Глагол

Староанглийское -haccian «резать повторяющимися ударами»

Существительное

сокращенная форма хакни

Медицинское определение

хакни

1 из 2 непереходный глагол ˈhak: кашлять коротким сухим способом

hack

2 из 2 существительное: короткий сухой кашель

Еще от Merriam-Webster о

hackНглиш: Перевод hack для испаноговорящих

Britannica English: Перевод 9 0029 взломать

для говорящих на арабском языке Последнее обновление: — Обновлены примеры предложенийПодпишитесь на крупнейший словарь Америки и получите тысячи дополнительных определений и расширенный поиск без рекламы!

Merriam-Webster без сокращенийМожете ли вы решить 4 слова сразу?

Можете ли вы решить 4 слова сразу?

предполагать

См. Определения и примеры »

Получайте ежедневно по электронной почте Слово дня!

Взлом | Что такое взлом?

Определение взлома: Что такое взлом?

Хакерство относится к действиям, направленным на взлом цифровых устройств, таких как компьютеры, смартфоны, планшеты и даже целые сети. И хотя хакерство не всегда может иметь злонамеренные цели, в настоящее время большинство ссылок на хакерство и хакеров характеризуют его / их как незаконную деятельность киберпреступников, мотивированную финансовой выгодой, протестом, сбором информации (шпионажем) и даже просто для «развлечения». » вызова.

И хотя хакерство не всегда может иметь злонамеренные цели, в настоящее время большинство ссылок на хакерство и хакеров характеризуют его / их как незаконную деятельность киберпреступников, мотивированную финансовой выгодой, протестом, сбором информации (шпионажем) и даже просто для «развлечения». » вызова.

Кто такие хакеры?

Многие думают, что «хакер» относится к какому-то вундеркинду-самоучке или мошеннику-программисту, умеющему модифицировать компьютерное оборудование или программное обеспечение, чтобы его можно было использовать способами, выходящим за рамки первоначального замысла разработчиков. Но это узкий взгляд, который не охватывает широкий спектр причин, по которым кто-то обращается к хакерству. Все ли взломы плохи? Посмотрите это видео, которое даст вам некоторые идеи о различных типах взлома:

Конечно, это только верхушка. Чтобы узнать больше о различных мотивах, которые могут быть у разных типов хакеров, прочтите статью Под толстовкой: почему деньги, власть и эгоизм толкают хакеров на киберпреступления. Кроме того, ознакомьтесь с эпизодом подкаста Malwarebytes Labs, в котором берут интервью у хакера Sick Codes: 9.0003

Кроме того, ознакомьтесь с эпизодом подкаста Malwarebytes Labs, в котором берут интервью у хакера Sick Codes: 9.0003

Инструменты для взлома: как хакеры взламывают?

Взлом, как правило, носит технический характер (например, создание вредоносной рекламы, размещающей вредоносное ПО в ходе атаки, не требующей вмешательства пользователя). Но хакеры также могут использовать психологию, чтобы заставить пользователя щелкнуть вредоносное вложение или предоставить личные данные. Эта тактика называется «социальной инженерией».

На самом деле правильно охарактеризовать хакерство как всеобъемлющий зонтичный термин для деятельности, стоящей за большинством, если не за всеми, вредоносными программами и злонамеренными кибератаками на компьютеры, предприятия и правительства. Помимо социальной инженерии и вредоносной рекламы, распространенные методы взлома включают:

- Ботнеты

- Взлом браузера

- Атаки типа «отказ в обслуживании» (DDoS)

- Программа-вымогатель

- Руткиты

- Трояны

- Вирусы

- Черви

От детей-сценаристов до организованной киберпреступности

Таким образом, хакерство превратилось из подросткового шалости в растущий бизнес с оборотом в миллиарды долларов, приверженцы которого создали криминальную инфраструктуру, которая разрабатывает и продает готовые хакерские инструменты потенциальным мошенникам с менее сложными техническими навыки (известные как «детские сценарии»). В качестве примера см.: Эмотет.

В качестве примера см.: Эмотет.

В другом примере пользователи Windows, как сообщается, стали мишенью широкомасштабных киберпреступников, предлагающих удаленный доступ к ИТ-системам всего за 10 долларов США через хакерский магазин даркнета, что потенциально позволяет злоумышленникам красть информацию, нарушать работу систем, развертывать программы-вымогатели и многое другое. . Системы, рекламируемые для продажи на форуме, варьируются от Windows XP до Windows 10. Владельцы магазинов даже предлагают советы о том, как те, кто использует незаконные логины, могут остаться незамеченными.

«Хакерство превратилось из подросткового озорства в бизнес с оборотом в миллиарды долларов».

Типы взломов/хакеров

Вообще говоря, можно сказать, что хакеры пытаются взломать компьютеры и сети по любой из четырех причин.

- Получение преступной финансовой выгоды, то есть кражи номеров кредитных карт или мошенничества с банковскими системами.

- Далее, завоевание уличного авторитета и укрепление своей репутации в хакерской субкультуре мотивирует некоторых хакеров, поскольку они оставляют свои следы на веб-сайтах, которые они разрушают, как доказательство того, что они совершили взлом.

- Еще есть корпоративный шпионаж или кибершпионаж, когда хакеры одной компании пытаются украсть информацию о продуктах и услугах конкурента, чтобы получить преимущество на рынке.

- Наконец, целые страны участвуют в спонсируемых государством хакерских атаках, чтобы украсть деловые и/или национальные разведданные, дестабилизировать инфраструктуру своих противников или даже посеять раздор и смятение в стране-мишени. (Существует консенсус в отношении того, что такие атаки проводились Китаем и Россией, в том числе атака на Forbes.com. Кроме того, недавние атаки на Национальный комитет Демократической партии [DNC] получили широкое освещение в новостях, особенно после того, как Microsoft заявила, что хакеры, обвиняемые во взломе в Национальный комитет Демократической партии использовали ранее неизвестные уязвимости в операционной системе Microsoft Windows и программном обеспечении Flash от Adobe Systems.

Имеются также случаи взлома, любезно предоставленные правительством Соединенных Штатов.)

Имеются также случаи взлома, любезно предоставленные правительством Соединенных Штатов.)

Есть еще одна категория киберпреступников: хакеры, имеющие политические или социальные мотивы по какой-либо причине. Такие хакеры-активисты, или «хактивисты», стремятся привлечь внимание общественности к проблеме, привлекая нелестное внимание к цели — обычно путем обнародования конфиденциальной информации. Чтобы узнать об известных группах хактивистов, а также о некоторых из их наиболее известных начинаний, см. Anonymous, WikiLeaks и LulzSec.

Этический взлом? Белые, черные и серые шляпы

Есть и другой способ анализа хакеров. Помните классические старые вестерны? Хорошие парни = белые шляпы. Плохие парни = черные шляпы. Сегодняшняя граница кибербезопасности сохраняет атмосферу Дикого Запада с белыми и черными хакерами и даже с третьей промежуточной категорией.

Если хакер — это человек, глубоко разбирающийся в компьютерных системах и программном обеспечении и использующий эти знания для того, чтобы каким-то образом подорвать эту технологию, то черный хакер делает это для кражи чего-то ценного или по другим злонамеренным причинам. Таким образом, разумно приписать любой из этих четырех мотивов (кража, репутация, корпоративный шпионаж и взлом национального государства) черным шляпам.

Таким образом, разумно приписать любой из этих четырех мотивов (кража, репутация, корпоративный шпионаж и взлом национального государства) черным шляпам.

Белые хакеры, с другой стороны, стремятся улучшить безопасность систем безопасности организации, находя уязвимые места, чтобы они могли предотвратить кражу личных данных или другие киберпреступления до того, как черные шляпы заметят. Корпорации даже нанимают собственных белых хакеров в качестве вспомогательного персонала, как подчеркивается в недавней статье онлайн-издания New York Times. Или компании могут даже отдать свои белые шляпы на аутсорсинг таким сервисам, как HackerOne, который тестирует программные продукты на наличие уязвимостей и ошибок за вознаграждение.

Наконец, есть толпа серых шляп, хакеры, которые используют свои навыки для взлома систем и сетей без разрешения (прямо как черные шляпы). Но вместо того, чтобы сеять преступный хаос, они могут сообщить о своем открытии владельцу-мишени и предложить устранить уязвимость за небольшую плату.

Предотвращение взлома

Если ваш компьютер, планшет или телефон находятся в центре внимания цели хакера, окружите их концентрическими кольцами мер предосторожности.

Защита от вредоносных программ

В первую очередь загрузите надежный антивирусный продукт (или приложение для телефона), который может обнаруживать и нейтрализовывать вредоносное ПО, а также блокировать подключения к вредоносным фишинговым веб-сайтам. Конечно, независимо от того, используете ли вы Windows, Android, Mac, iPhone или корпоративную сеть, мы рекомендуем многоуровневую защиту Malwarebytes для Windows, Malwarebytes для Mac, Malwarebytes для Android, Malwarebytes для Chromebook, Malwarebytes для iOS, и бизнес-продукты Malwarebytes.

Будьте осторожны с приложениями

Во-вторых, загружайте приложения для телефона только с законных торговых площадок, которые самостоятельно контролируют наличие вредоносных программ, таких как Google Play и Amazon Appstore. (Обратите внимание, что политика Apple ограничивает пользователей iPhone загрузкой только из App Store. ) Тем не менее, каждый раз, когда вы загружаете приложение, сначала проверяйте рейтинги и отзывы. Если у него низкий рейтинг и небольшое количество загрузок, лучше избегать этого приложения.

) Тем не менее, каждый раз, когда вы загружаете приложение, сначала проверяйте рейтинги и отзывы. Если у него низкий рейтинг и небольшое количество загрузок, лучше избегать этого приложения.

Защитите свою информацию

Знайте, что ни один банк или система онлайн-платежей никогда не запросят у вас учетные данные для входа в систему, номер социального страхования или номера кредитных карт по электронной почте.

Обновите программное обеспечение

Независимо от того, пользуетесь ли вы телефоном или компьютером, убедитесь, что ваша операционная система постоянно обновляется. Также обновите другое резидентное программное обеспечение.

Внимательно просматривайте

Избегайте посещения небезопасных веб-сайтов, никогда не загружайте непроверенные вложения и не переходите по ссылкам в незнакомых электронных письмах. Вы также можете использовать Malwarebytes Browser Guard для более безопасного просмотра.

Защита паролем

Все вышеперечисленное является элементарной гигиеной и всегда полезно. Но плохие парни вечно ищут новый путь в вашу систему. Если хакер узнает один из ваших паролей, который вы используете для нескольких служб, у него есть приложения, которые могут взломать другие ваши учетные записи. Поэтому делайте свои пароли длинными и сложными, избегайте использования одного и того же пароля для разных учетных записей и вместо этого используйте менеджер паролей. Потому что стоимость даже одной взломанной учетной записи электронной почты может обрушить на вас катастрофу.

Но плохие парни вечно ищут новый путь в вашу систему. Если хакер узнает один из ваших паролей, который вы используете для нескольких служб, у него есть приложения, которые могут взломать другие ваши учетные записи. Поэтому делайте свои пароли длинными и сложными, избегайте использования одного и того же пароля для разных учетных записей и вместо этого используйте менеджер паролей. Потому что стоимость даже одной взломанной учетной записи электронной почты может обрушить на вас катастрофу.

«Знайте, что ни один банк или система онлайн-платежей никогда не запросят у вас учетные данные для входа в систему, номер социального страхования или номера кредитных карт по электронной почте».

Использование VPN (виртуальная частная сеть)

Виртуальная частная сеть или VPN — это технология, позволяющая установить безопасное и частное подключение к Интернету. VPN по сути действует как цифровой посредник между вами и Интернетом. Ваш интернет-трафик проходит через зашифрованный туннель и будет выглядеть так, как будто он исходит от VPN-сервера, а не от вашего собственного IP-адреса (что такое IP-адрес). Это обеспечивает конфиденциальность в Интернете и защищает ваш цифровой след, что очень важно, особенно если вы используете общедоступный Wi-Fi или общее соединение Wi-Fi.

Это обеспечивает конфиденциальность в Интернете и защищает ваш цифровой след, что очень важно, особенно если вы используете общедоступный Wi-Fi или общее соединение Wi-Fi.

Если вам интересно узнать больше о VPN, вы можете прочитать больше в этой статье — Что такое VPN.

Взлом телефонов Android

Хотя большинство пользователей ассоциируют взлом с компьютерами Windows, операционная система Android также предлагает хакерам заманчивую цель.

Немного истории: Ранние хакеры, одержимо изучавшие низкотехнологичные методы обхода защищенных телекоммуникационных сетей (и дорогостоящих междугородних звонков того времени), первоначально назывались фриками — сочетание слов «телефон» и «фрики». Они были определенной субкультурой в 1970-х, и их деятельность называлась фрикингом.

В настоящее время фрикеры вышли из эпохи аналоговых технологий и стали хакерами в цифровом мире более чем двух миллиардов мобильных устройств. Хакеры мобильных телефонов используют различные методы для доступа к мобильному телефону человека и перехвата голосовой почты, телефонных звонков, текстовых сообщений и даже микрофона и камеры телефона, и все это без разрешения или даже ведома этого пользователя.

«Киберпреступники могут просматривать ваши сохраненные данные на телефоне, включая личную и финансовую информацию».

Почему Android?

По сравнению с iPhone, телефоны Android гораздо более разрозненные, чей характер с открытым исходным кодом и несоответствия стандартов с точки зрения разработки программного обеспечения подвергают Android большему риску повреждения данных и кражи данных. Взлом Android может привести к множеству плохих вещей.

Киберпреступники могут просматривать сохраненные в телефоне данные, включая идентификационную и финансовую информацию. Точно так же хакеры могут отслеживать ваше местоположение, заставлять ваш телефон отправлять текстовые сообщения на веб-сайты премиум-класса или даже распространять свой взлом (со встроенной вредоносной ссылкой) другим среди ваших контактов, которые будут нажимать на него, потому что кажется, что он исходит от вас.

Конечно, законные правоохранительные органы могут взламывать телефоны с ордером на хранение копий текстов и электронных писем, расшифровку личных разговоров или отслеживание перемещений подозреваемого. Но черные хакеры определенно могут причинить вред, получив доступ к учетным данным вашего банковского счета, удалив данные или добавив множество вредоносных программ.

Но черные хакеры определенно могут причинить вред, получив доступ к учетным данным вашего банковского счета, удалив данные или добавив множество вредоносных программ.

Фишинг

Телефонные хакеры обладают преимуществом многих методов взлома компьютеров, которые легко адаптировать к Android. Фишинг, преступление, заключающееся в нацеливании на отдельных лиц или членов целых организаций с целью заманить их к раскрытию конфиденциальной информации с помощью социальной инженерии, является проверенным и надежным методом для преступников. На самом деле, поскольку телефон отображает гораздо меньшую адресную строку по сравнению с ПК, фишинг в мобильном интернет-браузере, вероятно, облегчает подделку, казалось бы, надежного веб-сайта, не раскрывая тонкие подсказки (например, преднамеренные орфографические ошибки), которые вы можете увидеть на веб-сайте. настольный браузер. Итак, вы получаете записку от своего банка с просьбой войти в систему для решения срочной проблемы, переходите по удобно предоставленной ссылке, вводите свои учетные данные в форму, и хакеры у вас есть.

Троянские приложения

Троянские приложения, загруженные с незащищенных торговых площадок, представляют собой еще одну перекрестную хакерскую угрозу для Android. Крупные магазины приложений для Android (Google и Amazon) внимательно следят за сторонними приложениями; но встроенное вредоносное ПО может проникать либо изредка с надежных сайтов, либо чаще с менее надежных сайтов. Таким образом, на вашем телефоне размещается рекламное ПО, шпионское ПО, программа-вымогатель или любое другое вредоносное ПО.

Bluehacking

«Bluehacking получает доступ к вашему телефону, когда он появляется в незащищенной сети Bluetooth».

Другие методы еще более изощренны и не требуют манипулирования пользователем, чтобы он щелкнул неверную ссылку. Bluehacking получает доступ к вашему телефону, когда он появляется в незащищенной сети Bluetooth. Можно даже имитировать доверенную сеть или вышку сотовой связи для перенаправления текстовых сообщений или сеансов входа в систему. А если вы оставите свой разблокированный телефон без присмотра в общественном месте, вместо того, чтобы просто украсть его, хакер может клонировать его, скопировав SIM-карту, что равносильно передаче ключей от вашего замка.

А если вы оставите свой разблокированный телефон без присмотра в общественном месте, вместо того, чтобы просто украсть его, хакер может клонировать его, скопировав SIM-карту, что равносильно передаче ключей от вашего замка.

Взлом компьютеров Mac

Чтобы вы не думали, что взлом — это только проблема Windows, пользователи Mac, будьте уверены — вы не застрахованы. В 2021 году Apple публично подтвердила, что да, на компьютеры Mac попадают вредоносные программы.

До этого признания в 2017 году проводилась фишинговая кампания, нацеленная на пользователей Mac, в основном в Европе. Передаваемый трояном, который был подписан действительным сертификатом разработчика Apple, взломщик выманивал учетные данные, выводя полноэкранное предупреждение, в котором утверждалось, что есть важное обновление OS X, ожидающее установки. Если взлом удался, злоумышленники получили полный доступ ко всем сообщениям жертвы, что позволило им подслушивать все веб-браузеры, даже если это HTTPS-соединение со значком замка.

Помимо взломов с помощью социальной инженерии на компьютерах Mac, случайные аппаратные недостатки также могут создавать уязвимости, как это было в случае с так называемыми недостатками Meltdown и Spectre, о которых The Guardian сообщила в начале 2018 года. В ответ Apple разработала защиту от этого недостатка, но посоветовал клиентам загружать программное обеспечение только из надежных источников, таких как магазины приложений для iOS и Mac, чтобы предотвратить использование хакерами уязвимостей процессора.

А потом был коварный Calisto, вариант вредоносного ПО Proton Mac, который работал в дикой природе в течение двух лет, прежде чем был обнаружен в июле 2018 года. Он был похоронен в поддельном установщике кибербезопасности Mac и, помимо других функций, собирал имена пользователей и пароли.

Более свежие примеры взлома компьютеров Mac и вредоносных программ для Mac включают Silver Sparrow, ThiefQuest и вредоносное ПО, маскирующееся под iTerm2. Хакеры создали обширный набор инструментов, от вирусов до вредоносных программ и брешей в системе безопасности, чтобы сеять хаос на вашем Mac. Хороший антивирус для Mac и программа защиты от вредоносных программ помогут защитить ваш Mac от таких вредоносных программ.

Хороший антивирус для Mac и программа защиты от вредоносных программ помогут защитить ваш Mac от таких вредоносных программ.

Как взлом влияет на мой бизнес?

Для преступных хакеров бизнес процветает. Атаки программ-вымогателей на крупные предприятия широко освещались в новостях в течение 2021 года. Некоторые из них были громкими, например атаки на Colonial Pipeline, JBS (крупнейший в мире упаковщик мяса) или крупную паромную службу Steamship Authority. Существует несколько групп вымогателей, поставщиков программ-вымогателей как услуги и различных типов программ-вымогателей. Например, вам могут быть знакомы такие имена, как Конти, Рюк или ГандКраб.

Трояны остаются угрозой для бизнеса, наиболее известными из которых являются Emotet и TrickBot. Emotet, Trickbot и GandCrab полагаются на вредоносный спам в качестве основного переносчика инфекции. Эти вредоносные спам-сообщения, замаскированные под знакомые бренды, обманом заставляют ваших конечных пользователей щелкать вредоносные ссылки для скачивания или открывать вложение, загруженное вредоносным ПО. Интересно, что Emotet превратился из самостоятельного банковского троянца в инструмент для доставки других вредоносных программ, в том числе других банковских троянов, таких как Trickbot.

Интересно, что Emotet превратился из самостоятельного банковского троянца в инструмент для доставки других вредоносных программ, в том числе других банковских троянов, таких как Trickbot.

Так что же происходит, когда киберпреступники могут взломать вашу сеть?

Emotet, например, затормозил важные системы в городе Аллентаун, штат Пенсильвания, и потребовалась помощь группы реагирования на инциденты Microsoft для очистки. В целом город потратил на ремонт около 1 миллиона долларов.

GandCrab такой же ужасный. Было подсчитано, что программа-вымогатель с отвратительно звучащим названием уже принесла своим авторам около 300 миллионов долларов в виде платных выкупов, а отдельные выкупы установлены от 600 до 700 000 долларов.

Как защитить свой бизнес от взлома

В свете атак программ-вымогателей и троянских программ, которым в настоящее время отдают предпочтение хакеры-преступники, возникает вопрос: как я могу защитить свой бизнес от взлома? Вот несколько советов, как оставаться в безопасности.

- Реализовать сегментацию сети. Распространение ваших данных по небольшим подсетям снижает вашу уязвимость во время атаки. Это может помочь ограничить заражение только нескольких конечных точек, а не всей вашей инфраструктуры.

- Применение принципа наименьших привилегий (PoLP). Предоставляя пользователям только тот уровень доступа, который им необходим для выполнения их работы, и ничего более, вы можете свести к минимуму потенциальный ущерб от атак программ-вымогателей.

- Сделайте резервную копию всех ваших данных. Это относится ко всем конечным точкам в вашей сети и сетевым ресурсам. Пока ваши данные заархивированы, вы всегда можете стереть зараженную систему и восстановить ее из резервной копии.

- Обучите конечных пользователей тому, как обнаруживать вредоносный спам. Пользователи должны опасаться нежелательных электронных писем и вложений от неизвестных отправителей. При работе с вложениями ваши пользователи должны избегать запуска исполняемых файлов и включения макросов в файлах Office.

Если сомневаетесь, обращайтесь. Обучите конечных пользователей запрашивать дополнительные сведения, если подозрительные электронные письма поступают из надежного источника. Один быстрый телефонный звонок или электронное письмо помогут избежать вредоносного ПО.

Если сомневаетесь, обращайтесь. Обучите конечных пользователей запрашивать дополнительные сведения, если подозрительные электронные письма поступают из надежного источника. Один быстрый телефонный звонок или электронное письмо помогут избежать вредоносного ПО. - Обучите персонал созданию надежных паролей и внедрите какую-либо форму многофакторной проверки подлинности (MFA) — как минимум двухфакторную проверку подлинности.

- Исправление и обновление программного обеспечения. Emotet и Trickbot используют уязвимости Windows EternalBlue/DoublePulsar, чтобы заражать компьютеры и распространяться по сетям, поэтому своевременно обновляйте свои системы.

- Будьте активны в отношении защиты конечных точек. Например, у Malwarebytes есть несколько вариантов для вашего бизнеса с Endpoint Protection и Endpoint Detection and Response.

Хакеры обычно делятся на три типа: хакеры в черной шляпе, хакеры в белой шляпе и хакеры в серой шляпе. Как вы можете догадаться, они связаны с этичным взломом, неэтичным взломом или чем-то средним.

Имеются также случаи взлома, любезно предоставленные правительством Соединенных Штатов.)

Имеются также случаи взлома, любезно предоставленные правительством Соединенных Штатов.) Если сомневаетесь, обращайтесь. Обучите конечных пользователей запрашивать дополнительные сведения, если подозрительные электронные письма поступают из надежного источника. Один быстрый телефонный звонок или электронное письмо помогут избежать вредоносного ПО.

Если сомневаетесь, обращайтесь. Обучите конечных пользователей запрашивать дополнительные сведения, если подозрительные электронные письма поступают из надежного источника. Один быстрый телефонный звонок или электронное письмо помогут избежать вредоносного ПО.